أبلغناكم يوم الاثنين أول اختراق لـ AirTagوالتي تم الاعتناء بها من قبل خبير أمني ألماني. على وجه التحديد، تمكن من اقتحام وحدة التحكم الدقيقة والكتابة فوق البرنامج الثابت، وبفضل ذلك تمكن من تعيين عنوان URL تعسفي سيتم عرضه بعد ذلك على الباحث عندما يكون المنتج في الوضع المفقود. شيء آخر مثير للاهتمام طار عبر الإنترنت اليوم. وتوصل خبير أمني آخر، فابيان برونلاين، إلى طريقة لاستغلال شبكة Find لإرسال الرسائل.

يمكن ان تكون اثار اهتمامك

ما هي شبكة البحث

دعونا أولاً نتذكر بإيجاز ما هي شبكة ناجيت في الواقع. إنها مجموعة من جميع منتجات Apple التي يمكنها التواصل مع بعضها البعض وبشكل آمن. هذا هو ما تستخدمه Apple بشكل أساسي لمحدد موقع AirTag الخاص بها. وهي تشترك في موقع مفصل نسبيًا مع مالكها حتى عندما يبتعدان عن بعضهما البعض لعدة كيلومترات. يكفي أن يمر شخص لديه جهاز iPhone، على سبيل المثال، AirTag المفقود. يتم توصيل الجهازين على الفور، ثم يرسل iPhone معلومات حول موقع محدد الموقع في نموذج آمن، وبالتالي يمكن للمالك معرفة المكان الذي قد يكون فيه تقريبًا.

البحث عن إساءة استخدام الشبكة

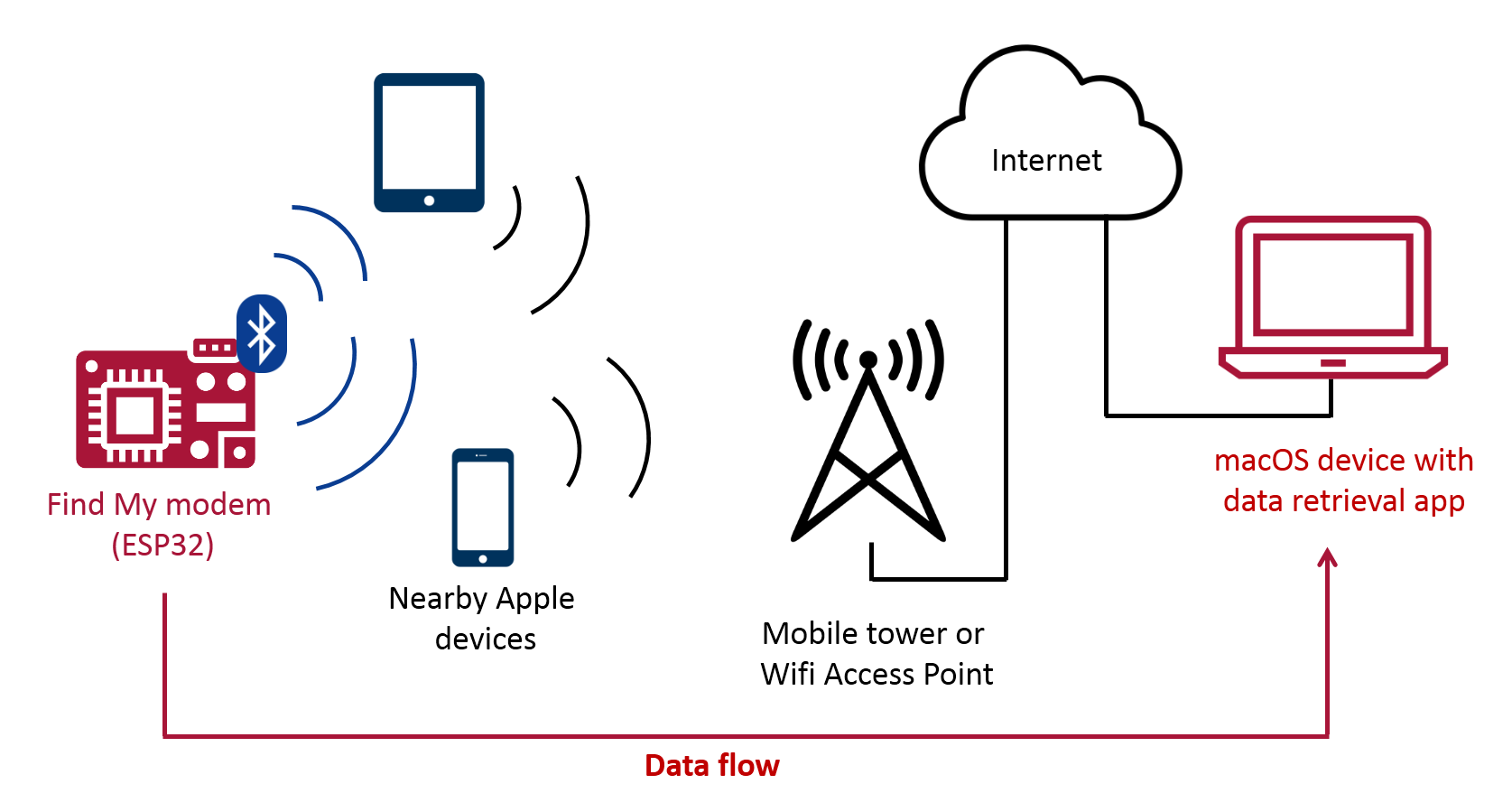

وكان لدى الخبير الأمني المذكور شيء واحد في ذهنه. إذا كان من الممكن إرسال معلومات الموقع عبر الشبكة بهذه الطريقة، حتى بدون الاتصال بالإنترنت (لا يمكن لـ AirTag الاتصال بالإنترنت - ملاحظة المحرر)، فربما يمكن استخدام هذا أيضًا لإرسال رسائل أقصر. كان Bräunlein قادرًا على استغلال ذلك بالضبط. وفي العرض التوضيحي الذي قدمه، أظهر أيضًا حجم النص الذي يمكن إرساله فعليًا من وحدة التحكم الدقيقة نفسها، والتي تدير نسختها الخاصة من البرامج الثابتة. تم استلام هذا النص لاحقًا على جهاز Mac مُجهز مسبقًا، والذي تم تجهيزه أيضًا بالتطبيق الخاص به لفك تشفير وعرض البيانات المستلمة.

في الوقت الحالي، ليس من الواضح تمامًا ما إذا كان هذا الإجراء قد يصبح خطيرًا إذا وقع في الأيدي الخطأ، أو كيف يمكن إساءة استخدامه. على أية حال، هناك آراء على الإنترنت مفادها أن شركة آبل لن تكون قادرة على منع شيء كهذا بهذه السهولة، ومن المفارقة أن ذلك بسبب تركيزها الكبير على الخصوصية ووجود التشفير الشامل. وصف الخبير العملية برمتها بالتفصيل بطريقته الخاصة بلوق.

يمكن ان تكون اثار اهتمامك

آدم كوس

آدم كوس